"Forest fire detection system based on a ZigBee wireless sensor network"

Junguo ZHANG, Wenbin LI, Ning HAN, Jiangming KAN

Introducción:

Los bosques son parte de los recursos importantes e indispensables para la supervivencia humana y el desarrollo social que protegen el equilibrio de la ecología terrestre. Sin embargo, debido a algunas actividades, ocasiona que determinados ambientes no puedan ser controladas, como los incendios forestales, que últimamente son más frecuentes. Estos incendios son algunos de los problemas más graves en recursos forestales y el medio ambiente humano.

Actualmente, los métodos de prevención de incendios forestales consisten en gran parte de las patrullas forestales como la implementación de torres de vigilancia y últimamente monitoreo por medio de monitoreo satelital, donde este último método requiere muchos recursos financieros, materiales y mano de obra capacitada.

Propuesta:

En este documento proponen el uso de la tecnología de red inalámbrica de sensores ZigBee y explica como es su aplicación como sistema de vigilancia.

Ventaja:

Dando las ventajas que el sistema puede controlar los parámetros en tiempo real relacionadas como: temperatura y humedad relativa, como así el enviar los datos inmediatamente al ordenador del centro de control. Los datos recogidos son analizados y procesados por el ordenador, haciendo así una evaluación más rápida de un peligro potencial de incendio.

Aplicación de ZigBee red inalámbrica de sensores en un sistema de monitoreo de incendios forestales:

Esta red se compone de numerosos y ubicua nodos de sensores micro que tienen la capacidad de comunicarse y calcular. Estos nodos pueden vigilar, sentido y recopilar información de diferentes ambientes y diferentes objetos de supervisión cooperativa.

ZigBee es un producto de bajo costo y bajo consumo en el protocolo de comunicación de la red inalámbrica de corto alcance. En comparación con otras tecnologías inalámbricas, ZigBee tiene ventajas únicas de la transmisión de datos segura y fiable, una configuración de red fácil y flexible, bajos costos de equipos y baterías de larga duración. Por lo tanto, tiene un gran potencial de desarrollo y la aplicción de mercado prometedor en el campo del control de la industria.

Mediante la aplicación de una red de sensores inalámbricos basados en ZigBee a un sistema de monitoreo de incendios forestales, la información, como la temperatura y la humedad en cualquier parte del bosque cubierto por la red podría ser recogida fácilmente tratada y analizada en cualquier momento. El sistema menciona que el sistema se puede ampliar de manera significativa, provocando el coste de mantenimiento de los equipos podría reducirse y todo el sistema puede ser optimizado.

Elementos:

Un sistema de red inalámbrica de sensores ZigBee incluye nodos sensores, routers y un ordenador host de supervisión.

Evitar pérdida:

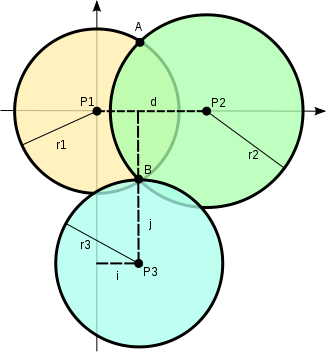

Para disminuir la pérdida de paquetes de energía y de datos, una estructura de topología de red del clúster. Los nodos de sensores equipados con microprocesadores de baja capacidad de procesamiento se distribuyen al azar en los bosques y zonas cercanas para recoger los parámetros de vigilancia de incendios, tales como la humedad relativa y la temperatura atmosférica. Dependiendo de la parte de los diferentes nodos de sensores desempeñan en toda la red, que se dividen en tres categorías: nodos fondo común, los jefes de racimo y de red coordinadores. Los datos recogidos se transmiten a su propia cabeza de racimo por un nodo inferior ordinaria. Una cabeza de clúster controla principalmente la fusión de datos y la transmisión de paquetes de datos. A través de la cabeza de racimo, los datos recogidos por los nodos del fondo común de la agrupación se pueden fusionar y se transmiten al coordinador de la red más cercana y los paquetes de datos transmitidos por el coordinador de la red se pueden difundir a grupos relacionados. Un coordinador de la red se ocupa principalmente de las funciones básicas de gestión de red, como la configuración de red, equipos de registro y control de acceso. Información de datos puede ser transmitido a los routers de la comunicación inalámbrica. Al recibir los datos, routers establecer una base de datos local y luego transmiten los datos al ordenador central de monitoreo a través de internet, que ofrece una base de toma de decisiones para los departamentos de prevención forestal o un incendio.

Nodo sensor

El nodo sensor es una unidad básica y la plataforma de la red de sensores inalámbricos. Un nodo sensor se compone habitualmente de un módulo de sensor, un módulo de procesamiento, un módulo de comunicación inalámbrico y un módulo de potencia.

El módulo de sensor es responsable de la conversión analógica-digital de los datos y la recolección de parámetros tales como la humedad relativa de la atmósfera y la temperatura del aire. El módulo de procesamiento es responsable de controlar el funcionamiento de todo el nodo sensor y el ahorro y hacer frente a los datos recogidos por su propio nodo y la información binaria transmitida desde otros nodos. El módulo de comunicación inalámbrico es responsable de la comunicación con otros nodos y el intercambio de información de control y recepción o transmisión de datos. El módulo de alimentación suministra energía a los otros tres módulos y unidades de los nodos, por lo que es el factor clave para el funcionamiento eficaz de la red

Proceso de la transmisión de datos:

Para ofrecer la transmisión de datos dentro de la red ZigBee en este diseño, se utiliza un sistema de solicitudes activas de información por el ordenador de supervisión de host y respuestas pasivas por los nodos sensores.

Cuando el equipo de monitoreo, operado por un trabajador de telecomunicaciones, envía una orden para solicitar información sobre el estado de la temperatura y la humedad del bosque, el orden se transmite al router a través de Internet. El enrutador analiza las tablas de enrutamiento de acuerdo con el orden y decide el coordinador de destino, que luego transmite en el racimo ramificación adjunto para activar la cabeza de clúster de destino. Las emisiones de cabeza en racimo hacia sus nodos miembro para activar los nodos inactivos para llevar a cabo la comunicación de datos. Después de recibir los datos recogidos y enviados por los nodos, la cabeza de racimo integra y devuelve los datos al ordenador central de monitoreo a lo largo de la línea original. Si la red de destino no se encuentra o no está conectado, el cabeza de racimo abandonará el paquete de datos y generar un informe al ordenador principal de supervisión. La mayoría de los nodos en el sistema están en un estado inactivo para ahorrar energía y extender la vida útil de la red.

Conclusion:

Redes inalámbricas de sensores se aplican cada vez más en el campo de la vigilancia ambiental y ecológica. Especialmente en entornos difíciles y duras, que tiene ventajas que los sistemas tradicionales carecen del monitor. Además, la tecnología inalámbrica de sensores tiene una amplia base de aplicaciones en el campo de la vigilancia de los incendios forestales en tiempo real.

Opinión personal:

Leyendo este documento me sirvió para darme una idea de otras formas en poder aplicar este tipo de redes sensoras como al combinar el cómputo ubicuo y aplicándolo en la domótica y así hacer un sistema distribuido para regular la temperatura de determinadas habitaciones.

Referencia:

Forest fire detection system based on a ZigBee wireless sensor network, Junguo ZHANG, Wenbin LI, Ning HAN, Jiangming KAN

+13.53.16.png)

+14.32.12.png)

+11.35.32.png)

+11.00.30.png)

+16.29.50.png)

+16.37.37.png)

+16.41.15.png)

+14.55.36.png)

+14.21.39.png)

+14.18.23.png)

+14.31.29.png)